Решение Extreme Networks Network Access Control (NAC)

Решение Extreme Networks Network Access Control (NAC) — является решением NAC, построенным на основе стандартов и совместимым со множеством производителей, для пользователей проводной и беспроводной LAN и VPN. Оно обеспечивает ориентированные на нужды бизнеса видимость и контроль индивидуальных пользователей и приложений в многовендорной архитектуре.

Обзор решения контроля доступа к сети Network Access Control (NAC)

Многовендорное решение, которое предоставляет широкий выбор вариантов детального контроля доступа к сети.

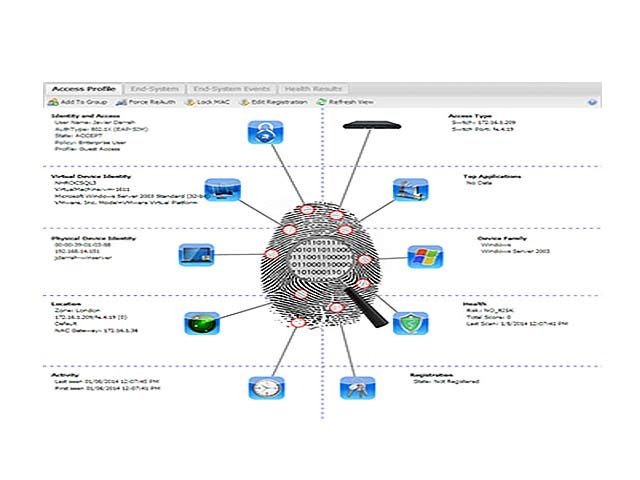

Network Access Control (NAC) – это основанное на стандартах полноценное мультивендорное совместимое решение контроля доступа к сети перед соединением и после него для клиентов, использующих проводные и беспроводные локальные и виртуальные частные сети. Благодаря использованию шлюзовых устройств Extreme Networks NAC Gateway и/или виртуального шлюзового устройства NAC Gateway с ПО настройки и отчетности управления NetSight NAC, системные администраторы могут развернуть современное решение контроля доступа к сети для настройки доступа к конкретной информации только для конкретных пользователей из конкретного места в конкретное время, включая настройки времени дня, местоположения, типа аутентификации, устройства, конечной системы и пользовательских групп.

Функциональные возможности

Концепция BYOD и сервисы гостевых учетных записей, включенные в комплект.

Автоматическая регистрация BYOD позволяет пользователям регистрировать свои собственные устройства, используя имя пользователя и пароль, без вмешательства в работу системы. Функциональные возможности контроля доступа к гостевой регистрации позволяют осуществлять безопасный гостевой вход в сеть без траты времени ИТ-персонала. Также поддерживает саморегистрацию, регистрация с поддержкой, предварительную регистрацию гостей, а также поддержку контактной верификации через SMS или электронную почту.

Варианты детальной настройки

Опции настройки контроля доступа к сети обеспечивают широкий выбор видов тщательного сетевого управления. Эти опции настройки включают время дня, местонахождение, типы аутентификации, устройство, тип ОС, конечные системы и пользовательские группы.

Сети с идентификацией

Предоставляет функциональные возможности идентификации пользователя, включая нахождение, аутентификацию и средства управления доступом на базе ролей. Процесс управления жизненным циклом пользователя (регистрация, изменение ролей, завершение) можно автоматизировать и привязать к другим бизнес-процессам с помощью внедрения LDAP и RADIUS.

Установление критериев и мониторинг конечных точек

Предоставляет возможности многоагентной и безагентной оценки работы конечных точек для определения уровня надежности подключенных устройств. Это решение связано с промышленными стандартами, работает с несколькими серверами оценки, серверами аутентификации и агентами ПО безопасности, благодаря чему позволяет соответствовать требованиям организаций, которые могут иметь уже существующую технологию оценивания.

Открытая архитектура для оценивания

Обеспечивает простую интеграцию с другими инструментами сетевого управления сторонних производителей для интеграции управления мобильными устройствами, реагирования на угрозы (межсетевой экран нового поколения NGFW, управление информацией о безопасности и событиях (SIEM), система предотвращения вторжений (IPS)) и много другого.

Доступно в виде физического или виртуального устройства

Предоставляет гибкость для соответствия любым требованиям к установке.

Преимущества

Простая интеграция с инструментами сетевого управления сторонних производителей для управления мобильными устройствами, межсетвого экрана нового поколения NGFW, управления информацией о безопасности и событиях (SIEM), системы предотвращения вторжений (IPS)) и много другого.

Network Access Control (NAC) – это основанное на стандартах полноценное мультивендорное совместимое решение контроля доступа к сети для клиентов, использующих проводные и беспроводные локальные и виртуальные частные сети. Преимущество NAC – это ориентированная на бизнес видимость и контроль отдельных пользователей и приложений в мультивендорных инфраструктурах.

Преимущества контроля доступа к сети

- Централизованное управление и контроль безопасности всех устройств, подключенных к сети, включая устройства сотрудников, подключенные согласно концепции BYOD.

- Предоставление гибкости в выборе ограничения/неограничения доступа для гостей/подрядчиков только к интернет-сервисам общего пользования.

- Управляемый гостевой доступ с поддержкой, SMS-верификацией, предварительной регистрацией и другими опциями.

- Полноценная оперативная отчетность и улучшенный механизм уведомлений.

- Обеспечение одинаковой конфигурации политик коммутаторов и беспроводных точек доступа различных производителей. Эта возможность существенно снижает трудности управления жизненным циклом политик и упрощает развертывание NAC в проводных и беспроводных разнородных инфраструктурах.

- Работа в любой среде: в среде только с устройствами Extreme, в среде с устройствами Extreme и устройствами других производителей, в среде с устройствами сторонних производителей (не Extreme).

- Защита существующих вложений в инфраструктуру, так как нет необходимости в развертывании нового коммутационного оборудования или установке этих агентов во всех конечных системах.

- Защита критических корпоративных данных путем ограничения и/или контроля несанкционированного доступа к сетевым ресурсам.

- Соответствие нормативным требованиям путем контроля доступа к чувствительным данным и дальнейшей комплексной отчетности о действиях пользователя. Дополнительная отчетность может быть передана на средства отчетности сторонних производителей.

- Автоматизация изоляции, помещения в карантин, восстановления конечной точки, а также постоянный анализ, предотвращение и сдерживание угроз.

- Реализация многопользовательской, многометодной аутентификации, оценки уязвимости и принудительное восстановление.

- Различные варианты управления аутентифицированных внутренних пользователей/устройств, которые не прошли проверку на безопасность.

- Extreme NAC работает с любым устройством, которое использует протокол RADIUS для авторизации с настраиваемыми атрибутами RADIU, такими как Login-LAT и Filter